Gyere Blöki, kódot törünk!

Side channel attack a neve az eljárásnak, amely nem a titkosítás közvetlen adatait felhasználva végzi a kód feltörését, hanem annak működési sajátosságait figyelve, akaratlanul szivárgó jelek vizsgálatával teszi ezt. Az itt elvégzett méréseket Dél-Koreában mutatják majd be, ám egy Santa Barbarában zajló kriptográfiai konferencián is demózták a napokban.

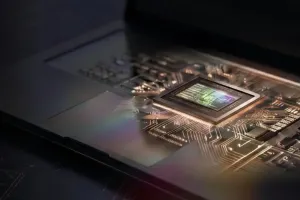

Az eljárás lényege, hogy az erőteljes titkosítást végző hordozható számítógép fémháza más és más villamos potenciálra kerül attól függően, mennyire dolgozik a processzora. A titkosítás során, ha (és ez nagyon fontos) ismert a titkosító algoritmus, a processzor terhelésével arányosan ki lehet nyerni az éppen kódolt adatokat – tehát a sokszor ismétlődő kulcsot.

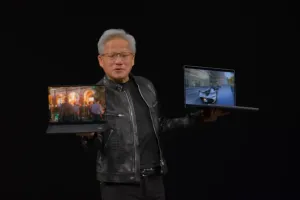

Az eljáráshoz csak a készülékház feszültségét kell valahogyan lemérni, például úgy, hogy megérintjük azt, miközben a mi potenciálunkat méri a feltöréshez használt adatgyűjtő műszer. Ugyanez a mérőfej USB- vagy hálózati kábelre való csíptetésével is elvégezhető. Egy korábbi eljárásban ugyanezt a módszert vezeték nélkül használták, most viszont így, a legmodernebb 4096 bites RSA és a 3072 bites ElGamal kódolás kulcsait sikerült lehallgatni. Azt már mi tesszük hozzá, hogy a lehallgatás ellen ellenőrzött környezet, illetve fémházas készülék mellett kiépített földelés is alkalmas lehet, amelyet a Kensington záron keresztül csatlakoztatnak a géphez – a hálózati töltő erre például nem alkalmas.